Dekoda MD5: En Komplett Guide

Vad är en MD5-hash?

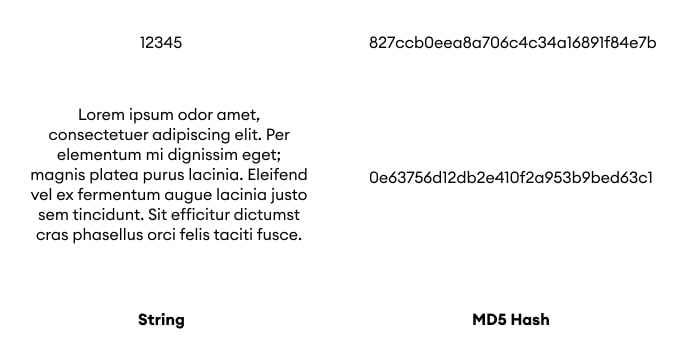

MD5 (Message Digest Algorithm 5) är en kryptografisk hashfunktion som producerar ett 128-bitars hashvärde. Detta hashvärde, ofta representerat som en 32-tecken lång hexadecimal sträng, används för att verifiera dataintegritet. Det betyder att om data ändras, kommer hashvärdet också att ändras. MD5 var en gång allmänt använt, men har nu ersatts av säkrare hashfunktioner på grund av dess sårbarheter.

Det är viktigt att förstå att MD5 är en envägsfunktion. Det betyder att det är enkelt att generera en MD5-hash från en viss data, men det är extremt svårt att gå tillbaka och få originaldata från hashvärdet. Detta är grunden för dess användning i många säkerhetstillämpningar.

Varför vill man dekoda MD5?

Trots att MD5 är en envägsfunktion, finns det situationer där man vill försöka återställa originaldata från en MD5-hash. Vanliga scenarier inkluderar:

- Lösenordsåterställning: Vissa system lagrar lösenord som MD5-hashar. Om ett lösenord glöms bort, kan man försöka dekoda hashen för att få tillbaka det.

- Forensisk analys: I digital forensik kan MD5-hashar användas för att verifiera filintegritet och identifiera potentiellt skadlig programvara.

- Databasåterställning: Om en databas med MD5-hashar korrumperas, kan man försöka dekoda hashar för att återställa data.

Tekniker för att dekoda MD5

Det finns flera tekniker för att försöka dekoda MD5-hashar:

- Rainbow Tables: Rainbow tables är förberäknade tabeller med MD5-hashar och deras motsvarande originaldata. Dessa tabeller kan användas för att snabbt slå upp hashar och hitta matchande data.

- Brute-Force Attack: En brute-force attack innebär att man försöker generera alla möjliga kombinationer av data och jämföra deras MD5-hashar med den hash man vill dekoda. Denna metod är mycket tidskrävande, särskilt för långa och komplexa data.

- Ordboksattacker: Ordboksattacker använder en lista med vanliga ord och fraser för att generera MD5-hashar och jämföra dem med den hash man vill dekoda. Denna metod är effektiv för att dekoda hashar av vanliga lösenord.

- Online-tjänster: Det finns flera online-tjänster som erbjuder MD5-dekodning. Dessa tjänster använder ofta en kombination av rainbow tables och databaser med kända hashar.

Det är viktigt att notera att framgången med dessa tekniker beror på komplexiteten av originaldata. En enkel hash kan dekodas snabbt, medan en komplex hash kan vara nästan omöjlig att dekoda.

MD5:s Säkerhetsbrister

MD5 har visat sig vara sårbar för kollisionsattacker. En kollisionsattack innebär att man hittar två olika data som genererar samma MD5-hash. Detta gör MD5 olämpligt för säkerhetsapplikationer som kräver stark kollisionsresistens, till exempel digitala signaturer och SSL-certifikat. Därför rekommenderas det starkt att använda säkrare hashfunktioner som SHA-256 eller SHA-3.

Säkerhetsexperter rekommenderar att man undviker MD5 där säkerhet är en prioritet.

Verktyg för MD5-dekodning

Det finns flera verktyg som kan användas för att dekoda MD5-hashar:

- Hashcat: Ett kraftfullt verktyg för lösenordsåterställning som stöder flera hashfunktioner, inklusive MD5.

- John the Ripper: Ett annat populärt verktyg för lösenordsåterställning som kan användas för att dekoda MD5-hashar.

- Online-dekodare: Det finns flera online-tjänster som erbjuder MD5-dekodning, till exempel CrackStation och MD5Online.

Slutsats

MD5 är en hashfunktion som har använts i många år, men dess säkerhetsbrister gör den olämplig för moderna säkerhetsapplikationer. Även om det finns tekniker för att försöka dekoda MD5-hashar, är det viktigt att förstå att framgången beror på komplexiteten av originaldata. För säkerhetskritiska applikationer rekommenderas det starkt att använda säkrare hashfunktioner.

För att sammanfatta, MD5 är inte längre ett säkert alternativ för många användningsområden.